|

|

|

AVERTISSEMENT Ce document vient d'ici et n'engage que son auteur (dont nous n'avons pu trouver de référence). Il portait comme titre original: "Liberté, j'écris ton nom?" |

Les différents moyens d’observations

Échelon, NSA sont des termes que l’on entend beaucoup en ce moment, nul n’ignore plus que les communications contenant certains mots clefs sont interceptées par les américains. On se dit que en France, on est tranquille, ce sont les communications internationales, les mails qui vont à l’étranger … Imaginez un instant que l’on puisse vous suivre n’importe où, savoir tout ce que vous faites, imaginez que le réseau Échelon n’ait ouvert le chemin à une ère nouvelle, à une société où ce qui restera privé sera ce qu’il y a dans votre tête … et encore. Heureusement pour nous c’est de la fiction, cela ne peut et ne doit être possible, peut être dans un futur lointain sous un régime totalitaire. Mais si ce futur c’était le premier trimestre du XXI° siècle, si l’on avait voulu désinformer les populations depuis plusieurs dizaines d’années pour pouvoir implanter en toute impunité un système de surveillance mondiale auquel nul ne peut échapper.

AVERTISSEMENT : Le but de ce document est d’apporter des informations synthétiques sur les différents moyens d’observations. Il reprend donc en partie des articles du « monde diplomatique » complétés par des sources américaines et européennes.

Le réseau Echelon

Présentation

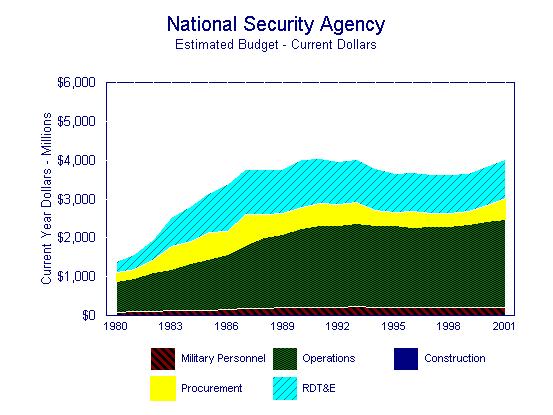

Avec un budget annuel de 26,7 milliards de dollars – autant que pendant la guerre froide -, les services de renseignement américains sont les mieux dotés de la planète. En fait, on estime que le budget de la NSA est de l’ordre de 4 milliards de dollars. Cette estimation a été effectuée en comptabilisant le personnel travaillant pour la NSA (environ 20 000 personnes), leur coût moyen ainsi que les investissements effectués.

Echelon est le produit du pacte Ukusa, signé au tout début de la guerre froide par les Etats-Unis et le Royaume-Uni - qui furent rapidement rejoints par le Canada, l'Australie et la Nouvelle-Zélande. L'écoute et l'analyse des conversations téléphoniques, fax et courriers électroniques permettent de rapporter vers la National Security Agency (NSA) américaine quantité d'informations, secrètes ou non, concernant l'ensemble des domaines d'intérêt stratégique : données économiques, stratégies des décideurs, milieux concernés par tel ou tel enjeu, etc.

Officiellement, le réseaux Echelon écoute des conversations ou lit des messages en fonction de la présence ou non de certains mots clefs, c’est à dire qu’il n’écoute pas certaines personnes en particulier … Nous verrons ce qu’il en ait véritablement.

Capacités d'interception

Pour mener à bien sa mission, les acteurs du réseau échelon doivent être capables d’intercepter aussi bien les communications terrestres que satellites. Pour cela, il faut disposer de d’accès aux réseaux de communications en des lieux précis. C’est pourquoi la NSA collabore avec de nombreuses companies américaines ou encore britanniques, de plus elle dispose de bases dans le monde pour l’interceptions des communications satellites.

Depuis 1945, aux Etats-Unis la NSA et les agences précédentes ont obtenues systématiquement un accès au trafic par câble grâce aux principales companies de câble. Le nom de code de cette activité était SHAMROCK. Ces activités sont restées secrètes pendant 30 ans, jusqu’à l’affaire du Watergate. Le 8 août 1975, le directeur de la NSA, Lew Allen a admis que : « la NSA intercepte systématiquement les communications internationales, aussi bien la voix que le câble ».

Les transmissions en HF (Haute Fréquence) sont également interceptées, comme une enquête du congrès américains le révéla en 1975. En prouvant que des messages diplomatiques de et vers Washington étaient interceptés par un site de la Comint de Virginie.

Le premier satellite américain pour capter des communications fût lancé en août 1968. Ces satellites sont commandés depuis la station de Bad Aibling en Allemagne. Actuellement, la plus grosse base du réseau Comint est la base de Menwith Hill, s’occupant de la nouvelle génération de satellite lancé en 1994 et 1995. La CIA a développé une classe de satellite Sigint avec des capacités supplémentaires : télémétrie, radio VHF, téléphones portables …

On considère que les membres de l’accord Ukusa possèdent actuellement un total de 120 satellites dédiés à l’interception :

- 40 sur les satellites de communications de l’ouest

- 30 sur des satellites de renseignement

- 50 sur les communications soviétiques

Mais depuis la fin de la guerre froide certains d’entre eux ont pu être réorientés sur les satellites de communications de l’ouest.

A cela, il faut ajouter l’interception des communications sur les câbles sous marins. Depuis 1971, des sous marins américains sont équipés spécialement pour pouvoir placer des systèmes de raccordement sur les câbles sous marins. Cela fût prouver lorsque les russes récupérèrent l’un de ces systèmes en 1982 après qu’un ancien employé de la NSA est vendu cette information.

Depuis le début des années 1990, les Etats-Unis ont développé des systèmes pour collecter, filtrer et analyser toutes les formes de communications numériques. Une grande partie des communications internationales d’internet passe par les Etats-Unis et peuvent être interceptées. Selon un ancien employé, la NSA a installé depuis 1995 des « sniffer » pour collecter les informations aux nœuds principaux d’internet.

De plus, pour capturer les informations intéressantes sur internet, la NSA a conclu des marchés avec Microsoft, Lotus ou Netscape, ces derniers déposant tout ou partie des clefs d’encryption qu’ils utilisent. Encore plus récemment, (janvier 2001), la NSA propose gratuitement dans le cadre de sa mission d’aide à la sécurité un nouveau noyau pour Linux, soit disant sécurisé … on est en droit de se demander pour qui ? Est-ce un moyen de s’infiltrer dans un nouveau secteur qui reposant sur l’open source et la gratuité n’avait pas intérêt à négocier avec la NSA ?

Intelligence Economique

Le rapport de la STOA écrit par Duncan Campbel, révèle que certains contrats importants ont été perdu par l’Europe à cause de l’espionnage du réseau Echelon.

En 1994, l’interception par la NSA de communications téléphoniques entre Thomson CSF et le Brésil concernant SIVAM, un système de surveillance de la forêt amazonienne d’une valeur de 1,3 milliards de dollars, a permis à la société américaine Raytheon Corporation de remporter le contrat. Après coup elle annonça que « le Departement of Commerce avait travaillé dur pour aider l’industrie américaine sur ce projet ». Raytheon assure la maintenance et la conception de la station d’interception satellite de la NSA de Sugar Grove …

En 1995, la NSA a intercepté toutes les communications entre Airbus et l’Arabie Saoudite, elle appris qu’Airbus offrait des pots de vin à des membres de la commission chargé d’attribué le marché. Des officiels américains firent pression et Boeing remporta le marché de 6 milliards de dollars.

D’autres transactions furent épiées comme les négociations du GATT en 1993, l’APEC (Asian-Pacific Economic Conference) en 1997 ….

A ce sujet James Woolsey, avocat à Washington et ancien directeur de la CIA, répond aux accusation européenne. Il déclare :

« A quoi correspond donc cette gifle au sujet d'Echelon et des Etats-Unis espionnant les industries européennes ? Nous commencerons par un peu de franchise du côté américain. Oui, chers amis du continent européen, nous vous avons espionnés. Et il est vrai que nous utilisons des ordinateurs pour trier les données grâce à des mots clés. Vous êtes-vous posé la question de savoir ce que nous cherchons ? […] »

« Pourquoi, donc, vous avons-nous espionnés ? La réponse est largement apparente dans le rapport Campbell - dans la discussion des deux seuls cas dans lesquels on dit que des compagnies européennes auraient été les cibles de la collecte américaine de renseignements. A propos de Thomson-CSF, le rapport indique ; « On a dit que la compagnie a corrompu des membres du comité de sélection du gouvernement brésilien. » D'Airbus, il dit que nous avons pu établir que « les agents d'Airbus offraient des pots-de-vin à un officiel saoudien. » Ces faits sont inévitablement omis dans les articles de presse européens. […] »

« Eh oui, chers amis continentaux, nous vous avons espionnés parce que vous distribuez des pots-de-vin. Les produits de vos compagnies sont souvent plus coûteux, moins avancés sur le plan technologique, ou les deux à la fois, que ceux de vos concurrents américains. En conséquence de quoi vous corrompez beaucoup. Vos gouvernements sont tellement complices que dans plusieurs pays européens les pots-de-vin sont encore déductibles des impôts. […] »

Rappelant l'affaire, James Woosley oublie toutefois de rappeler que, en novembre 1995, quelque temps après cet épisode, la presse brésilienne publiait des transcriptions d'écoutes téléphoniques, probablement réalisées par la NSA, mettant en cause les tentatives de corruption d'un officiel brésilien par... Raytheon.

L'Europe et le FBI

Alors que l'Europe fait mine de s'inquiéter de l'espionnage électronique mené dans le monde entier par les Etats-Unis, ses polices préparent à leur tour, dans la plus grande discrétion, un projet de surveillance tous azimuts du téléphone et d'Internet. La priorité donnée aux modifications techniques des réseaux de télécommunication laisse dans un flou inquiétant le mode de contrôle de ces écoutes et les protections juridiques qui permettraient de sauvegarder ce droit fondamental qu'est le respect de la vie privée.

« Les polices sont en train de nouer des arrangements, en coulisses, pour pouvoir surveiller - sans décision de justice ! - le téléphone, Internet ou Iridium, dénonce l'Irlandaise Patricia McKenna, députée européenne. Les plans qui ont filtré jusqu'à nous risquent d'offrir un accès illimité des polices à toutes nos communications. »

La plupart des parlements des pays européens ont été mis à l’écart de cette discussion sur l’extension de la surveillance policière.

En décembre 1991, le groupe de Trevi (Le groupe de Trevi réunissait les ministres de l'intérieur des douze pays de la Communauté européenne - coopération pratique destinée à lutter contre le terrorisme) sollicité par le FBI se réunit et prend conscience qu’ « une étude doit être menée dans le secteur des télécommunications sur les effets des développements légaux, techniques, du marché et sur le possibilités d’interceptions et les actions à entreprendre. »

En juin 1993, le groupe de Trevi réuni à Copenhague, décide l’envoie d’un questionnaire aux pays de l’UE sur les différentes législations concernant les écoutes téléphoniques.

A la première réunion du nouveau conseil de la justice et des ministres des affaires étrangères à Bruxelles les 29 et 30 Novembre 1993, ils adoptent les résolutions suivantes :

« formation d’un groupe d’expert pour comparer les exigences des Etats-Membres de l’Union avec celles du FBI »,

« approbation, pour des raisons pratiques, à l’extension à Hong Kong, à l’Australie et à la Nouvelle-Zélande de la décision de coopération »,

« par la présente décide que des discussions informelles avec les pays nommés ci-dessus pourront être envisagées : c’est à dire que la présidence et le groupe d’expert pourront organiser une réunion avec ces pays pour échanger des informations ».

La résolution sur l’interception légale des communications fût votée le 17 janvier 1995, à la suite de quatre réunion en mars, avril, novembre et décembre 1994. Cette résolution ne fût publiée sous aucune forme pendant pratiquement deux ans, le 4 Novembre 1996 elle apparut finalement au Journal Officiel.

Cette résolution comporte trois parties :

La première : « L’autorisation légale de l’interception des télécommunications est un outils important pour la protection d’internet au niveau national, en particulier pour la sécurité nationale et les enquêtes sur les crimes graves. »

Selon le document remis, le 4 novembre 1998, par la présidence autrichienne au groupe de coopération policière.

La seconde résolution consiste essentiellement en une liste de « spécifications » techniques à imposer aux opérateurs de télécommunications. Une liste qui reprend, mot pour mot, les spécifications formulées par le FBI, et dont l'ampleur laisse pantois.

Pour le téléphone fixe ou portable, les opérateurs devront être en mesure de fournir aux autorités policières un accès complet au contenu des conversations ainsi qu'aux « données afférentes » : numéros appelés et numéros appelants - « même si la connexion ne peut être établie » -, « localisation géographique » des utilisateurs de téléphones mobiles, « chiffres émis après la communication pour effectuer des audioconférences ou des transferts d'appel », etc..

Pour Internet, les opérateurs devront modifier leurs infrastructures de manière à offrir « une interface à partir de laquelle les communications interceptées peuvent être transmises [aux] installations de surveillance », « en permanence et en temps réel ». Afin d'identifier la « cible », ils devront être en mesure de fournir « son numéro de compte, son mot de passe, son adresse de courrier électronique, son numéro personnel d'identification »…Et s’ils fournissent des moyens de « codages, compression ou cryptage » au consommateurs ils devront le fournir en clair aux agences de renseignement.

Pour la troisième, s’il est logique que « ni la cible ni aucune autre personne autorisée ne soit au courant des modifications effectuées pour exécuter l’ordre d’interception », il est, en revanche plus inquiétant de constater que les opérateurs seront tenus de « protéger les informations qu'ils détiennent sur la nature et le nombre des interceptions et de ne pas divulguer les informations liées à la méthode d'interception ». On est en droit de se demander qui pourrait rendre compte des activités de surveillance ?

« Même si le projet euro-américain diffère, dans sa nature - policière et non militaire - ainsi que dans ses objectifs, du réseau “Echelon”, souligne Tony Bunyan, les spécifications formulées représentent, pour les libertés civiles et pour le droit à la vie privée, un danger potentiellement aussi important. »

La NIMA

A la fin de l'année 1996, à côté de la National Security Agency (NSA) chargée, par le biais du système Echelon, de l'écoute de toutes les communications - téléphone, fax, télex, etc. - à l'échelle de notre planète, les Etats-Unis lançaient une agence nouvelle : la National Imagery and Mapping Agency (NIMA).

Regroupant près de 10 000 personnes, cette agence, dépendant du Pentagone, devait centraliser l'ensemble des vues captées par les satellites militaires et oeuvrer à l'élaboration d'un standard de traitement numérique de ces images, nommé NIFTS. Permettant la transmission d'images en temps réel, ce standard devait initialement ne concerner que les utilisateurs relevant du département de la défense et du renseignement, mais l'importance de l'observation spatiale et sa rationalité économique ne devaient pas échapper longtemps aux théoriciens de la cyber-guerre (infowar).

Dès 1997, la NIMA décidait donc de participer au programme « Global Information Dominance », dont l'objectif est de contrôler l'exploitation du flux de l'imagerie commerciale dans le monde. Dans ce but, l'Agence accorde jusqu'à 5 millions de dollars aux entreprises, tant américaines qu'étrangères, rendant inter-opérables leurs systèmes de traitement de données et s'engageant à respecter des délais très courts de fourniture des images. La NIMA rediffuse ensuite ces documents vers les militaires des Etats-Unis, mais aussi vers des clients civils, américains ou étrangers. Devenir ainsi le point de passage obligé des images commerciales, par le biais d'une politique d'achat et de distribution à grande échelle, c'est donc la parade trouvée par le Pentagone et la Central Intelligence Agency (CIA) pour entraver la mise en place d'un marché libre de l'imagerie spatiale.

Avec cette agence de télésurveillance globale, les Etats-Unis disposent désormais pour les télécommunications internationales d'une structure de contrôle aussi efficace que celles qu'ils avaient mises en place, au lendemain de la seconde guerre mondiale, pour surveiller les communications des pays de l'Est.

Observons maintenant quelques événements panoptiques récents : le 12 avril 1999, la chaîne de télévision ABC informait son public que le Pentagone disposait d'images satellite prouvant l'existence de charniers au Kosovo. « La chaîne parle d'une centaine d'endroits où la terre a été retournée . » ABC n'a toutefois montré aucune de ces images, mais la haute définition des clichés satellite est telle que la probabilité de ce genre de preuve paraît grande.

Deux jours plus tôt, le 10 avril, le Pentagone avait rendu publiques des photos satellite montrant des groupes de Kosovars campant sur des collines après avoir fui leurs villages. Cela sans préciser la possible corrélation entre cette fuite et de préalables atrocités...L'horizon s'éclipse

Après l'oeil de Dieu poursuivant Caïn jusque dans sa tombe, c'est maintenant l'oeil de l'humanité survolant les continents. On devine mieux ainsi la dimension éthique et politique du programme de contrôle visuel orbital « Global Information Dominance », et les légitimes inquiétudes de l'Europe en matière de télésurveillance, dont l'agence Eucosat a récemment témoigné à Bruxelles, en apprenant l'ouverture de la NIMA.

Après les grandes

oreilles du réseau Echelon de la National Security Agency s'ouvrent

donc les redoutables grands yeux de la National Imagery and Mapping Agency,

illustrant à la perfection la déclaration du chef d'état-major

de l'US Air Force, en 1997, devant la Chambre des représentants

à Washington : « Au premier trimestre du XXIe siècle,

nous serons capables de trouver, suivre et cibler quasiment en temps réel

n'importe quel élément d'importance en mouvement à

la surface de la Terre . » Le vieux projet de la guerre froide,

Open Sky (Ciel ouvert) se réalise au-delà même des

objectifs prévus !